・Windows Server 2019にHinemos6.2.2をインストールしたい。

・具体的な手順を教えてほしい。

こういった疑問に答えます。

本記事の内容

- Windows Server 2019にHinemos6.2.2をインストールする手順

この記事を書いている私は、某SIerに勤務しながら、

WEB系エンジニア・インフラエンジニアに憧れて、プログラミングおよびインフラ技術の勉強をしています。

こういった私が、解説していきます。

私が実機で試したコマンドや画像を載せて書いています。

記事の信頼性担保に繋がると思います。

Windows Server 2019にHinemos6.2.2をインストールする手順

手順①:Hinemos6.2.2のダウンロード

Hinemosの最新版はver6.2.2です。

GitHubからダウンロードすることができます。

≫https://github.com/hinemos/hinemos/blob/master/README.jp.md

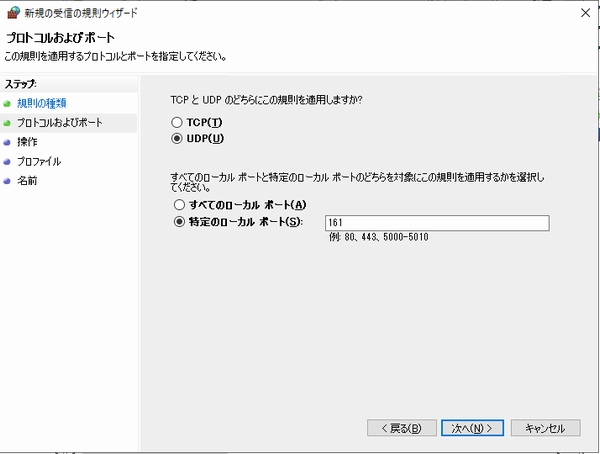

手順②:ファイアウォール設定

サーバーマネージャー>ツール>セキュリティが強化されたWindows Defender ファイアウォール

受信の規則>新しい規則

規則の種類は「ポート」

UDPの161番ポートを指定

接続を許可する

プライベート

名前と説明を記入して完了

手順③:Hinemosインストーラを実行

HinemosAgentInstaller-6.2.2_win.msiを実行

ライセンス条項に同意して次へ

HinemosマネージャーサーバのIPアドレスを設定

インストール先フォルダはデフォルトのまま。

インストール開始

インストール完了

手順④:SNMPサービスのセットアップ

サーバーマネージャー>役割と機能の追加

次へ

役割ベースまたは機能ベースのインストール

サーバーを選択

役割は何も選択せずに次へ

機能の中から、「SNMPサービス」を選択

インストール開始

インストール完了

SNMPサービスを右クリックしてプロパティを開く

コミュニティに「public」を設定。

HinemosマネージャーサーバーのIPアドレスを登録。

手順⑤:Javaインストール

64ビット版のJavaをインストール

システム環境変数「JAVA_HOME」の追加

手順⑥:Hinemos Agentのサービス化

C:\Program Files(x86)\Hinemos\Agent6.2.2\bin\RegistAgentService.conf

JAVA_HOME の値を書き換える。

C:\Program Files(x86)\Hinemos\Agent6.2.2\bin\RegistAgentService.bat

バッチファイルを実行するとHinemosエージェントがWindowsサービス登録される。

Hinemos_6.2_Agentのサービスが登録された。

手順⑦:WinRMインストール

WinRMのバージョン確認

winrm id

C:\Users\Administrator>winrm id

IdentifyResponse

ProtocolVersion = http://schemas.dmtf.org/wbem/wsman/1/wsman.xsd

ProductVendor = Microsoft Corporation

ProductVersion = OS: 10.0.17763 SP: 0.0 Stack: 3.0

SecurityProfiles

SecurityProfileName = http://schemas.dmtf.org/wbem/wsman/1/wsman/secprofile/http/spnego-kerberos

Stackの値が「3.0」なので「WinRM3.0」と分かる。

リモートコンピュータ管理の許可

winrm quickconfig

C:\Users\Administrator>winrm quickconfig

WinRM サービスは、既にこのコンピューターで実行されています。

WinRM は、管理用にこのコンピューターへのリモート アクセスを許可するように設定されていません。

次の変更を行う必要があります:

ローカル ユーザーにリモートで管理権限を付与するよう LocalAccountTokenFilterPolicy を構成してください。

変更しますか [y/n]? y

WinRM はリモート管理用に更新されました。

ローカル ユーザーにリモートで管理権限を付与するよう LocalAccountTokenFilterPolicy を構成しました。

WinRMのポート確認

winrm get winrm/config

WinRM 3.0のデフォルトでは、HTTP 5985ポート、HTTPS 5986ポートです。

C:\Users\Administrator>winrm get winrm/config Config MaxEnvelopeSizekb = 500 MaxTimeoutms = 60000 MaxBatchItems = 32000 MaxProviderRequests = 4294967295 Client NetworkDelayms = 5000 URLPrefix = wsman AllowUnencrypted = false Auth Basic = true Digest = true Kerberos = true Negotiate = true Certificate = true CredSSP = false DefaultPorts HTTP = 5985 HTTPS = 5986 TrustedHosts Service RootSDDL = O:NSG:BAD:P(A;;GA;;;BA)(A;;GR;;;IU)S:P(AU;FA;GA;;;WD)(AU;SA;GXGW;;;WD) MaxConcurrentOperations = 4294967295 MaxConcurrentOperationsPerUser = 1500 EnumerationTimeoutms = 240000 MaxConnections = 300 MaxPacketRetrievalTimeSeconds = 120 AllowUnencrypted = false Auth Basic = false Kerberos = true Negotiate = true Certificate = false CredSSP = false CbtHardeningLevel = Relaxed DefaultPorts HTTP = 5985 HTTPS = 5986 IPv4Filter = * IPv6Filter = * EnableCompatibilityHttpListener = false EnableCompatibilityHttpsListener = false CertificateThumbprint AllowRemoteAccess = true Winrs AllowRemoteShellAccess = true IdleTimeout = 7200000 MaxConcurrentUsers = 2147483647 MaxShellRunTime = 2147483647 MaxProcessesPerShell = 2147483647 MaxMemoryPerShellMB = 2147483647 MaxShellsPerUser = 2147483647

ポートをLISTENしていることを確認

netstat -an

C:\Users\Administrator>netstat -an アクティブな接続 プロトコル ローカル アドレス 外部アドレス 状態 TCP 0.0.0.0:135 0.0.0.0:0 LISTENING TCP 0.0.0.0:445 0.0.0.0:0 LISTENING TCP 0.0.0.0:3389 0.0.0.0:0 LISTENING TCP 0.0.0.0:5357 0.0.0.0:0 LISTENING TCP 0.0.0.0:5985 0.0.0.0:0 LISTENING TCP 0.0.0.0:47001 0.0.0.0:0 LISTENING TCP 0.0.0.0:49664 0.0.0.0:0 LISTENING TCP 0.0.0.0:49665 0.0.0.0:0 LISTENING TCP 0.0.0.0:49666 0.0.0.0:0 LISTENING TCP 0.0.0.0:49667 0.0.0.0:0 LISTENING TCP 0.0.0.0:49668 0.0.0.0:0 LISTENING TCP 0.0.0.0:49669 0.0.0.0:0 LISTENING TCP 0.0.0.0:49671 0.0.0.0:0 LISTENING TCP 192.168.1.201:139 0.0.0.0:0 LISTENING TCP 192.168.1.201:5985 192.168.1.107:43034 TIME_WAIT TCP 192.168.1.201:5985 192.168.1.107:43036 TIME_WAIT TCP 192.168.1.201:5985 192.168.1.107:43038 TIME_WAIT TCP 192.168.1.201:5985 192.168.1.107:43040 TIME_WAIT TCP 192.168.1.201:5985 192.168.1.107:43042 TIME_WAIT TCP 192.168.1.201:5985 192.168.1.107:43044 TIME_WAIT TCP 192.168.1.201:49674 40.119.211.203:443 ESTABLISHED TCP 192.168.1.201:49732 192.168.1.103:445 ESTABLISHED TCP 192.168.1.201:50065 192.168.1.107:8081 TIME_WAIT TCP 192.168.1.201:50066 192.168.1.107:8081 TIME_WAIT TCP 192.168.1.201:50068 192.168.1.107:8081 TIME_WAIT TCP 192.168.1.201:50069 192.168.1.107:8081 TIME_WAIT TCP [::]:135 [::]:0 LISTENING TCP [::]:445 [::]:0 LISTENING TCP [::]:3389 [::]:0 LISTENING TCP [::]:5357 [::]:0 LISTENING TCP [::]:5985 [::]:0 LISTENING TCP [::]:47001 [::]:0 LISTENING TCP [::]:49664 [::]:0 LISTENING TCP [::]:49665 [::]:0 LISTENING TCP [::]:49666 [::]:0 LISTENING TCP [::]:49667 [::]:0 LISTENING TCP [::]:49668 [::]:0 LISTENING TCP [::]:49669 [::]:0 LISTENING TCP [::]:49671 [::]:0 LISTENING TCP [::1]:50067 [::1]:47001 TIME_WAIT TCP [fe80::5473:8b0f:44c:e87d%4]:3389 [fe80::6130:eb20:2c77:aff7%4]:56155 ESTABLISHED TCP [fe80::5473:8b0f:44c:e87d%4]:49730 [fe80::51de:eca6:b680:cefc%4]:445 ESTABLISHED UDP 0.0.0.0:123 *:* UDP 0.0.0.0:161 *:* UDP 0.0.0.0:3389 *:* UDP 0.0.0.0:3702 *:* UDP 0.0.0.0:3702 *:* UDP 0.0.0.0:5353 *:* UDP 0.0.0.0:5355 *:* UDP 0.0.0.0:24005 *:* UDP 0.0.0.0:50182 *:* UDP 0.0.0.0:59857 *:* UDP 127.0.0.1:59856 *:* UDP 192.168.1.201:137 *:* UDP 192.168.1.201:138 *:* UDP [::]:123 *:* UDP [::]:161 *:* UDP [::]:3389 *:* UDP [::]:3702 *:* UDP [::]:3702 *:* UDP [::]:5353 *:* UDP [::]:5355 *:* UDP [::]:24005 *:* UDP [::]:50182 *:* UDP [::]:59858 *:*

Basic認証の許可

winrm set winrm/config/service/auth @{Basic="true"}

C:\Users\Administrator>winrm set winrm/config/service/auth @{Basic="true"} Auth Basic = true Kerberos = true Negotiate = true Certificate = false CredSSP = false CbtHardeningLevel = Relaxed

非暗号通信の許可

winrm set winrm/config/service @{AllowUnencrypted="true"}

C:\Users\Administrator>winrm set winrm/config/service @{AllowUnencrypted="true"} Service RootSDDL = O:NSG:BAD:P(A;;GA;;;BA)(A;;GR;;;IU)S:P(AU;FA;GA;;;WD)(AU;SA;GXGW;;;WD) MaxConcurrentOperations = 4294967295 MaxConcurrentOperationsPerUser = 1500 EnumerationTimeoutms = 240000 MaxConnections = 300 MaxPacketRetrievalTimeSeconds = 120 AllowUnencrypted = true Auth Basic = true Kerberos = true Negotiate = true Certificate = false CredSSP = false CbtHardeningLevel = Relaxed DefaultPorts HTTP = 5985 HTTPS = 5986 IPv4Filter = * IPv6Filter = *[f:id:souiunogaii:20201213150458j:plain:alt=] EnableCompatibilityHttpListener = false EnableCompatibilityHttpsListener = false CertificateThumbprint AllowRemoteAccess = true

接続先OSユーザの準備

winrm configSDDL default

C:\Users\Administrator>winrm configSDDL default Security

手順⑧:Hinemosマネージャにリポジトリ登録

WinRMのユーザー名とパスワードを設定